Introduction

Je suis extrêmement fier de voir que mon équipe a réussi à stopper une attaque phishing ciblée sur le poste d'un de nos clients, actuellement en plein onboarding.

Détails de l’Attaque

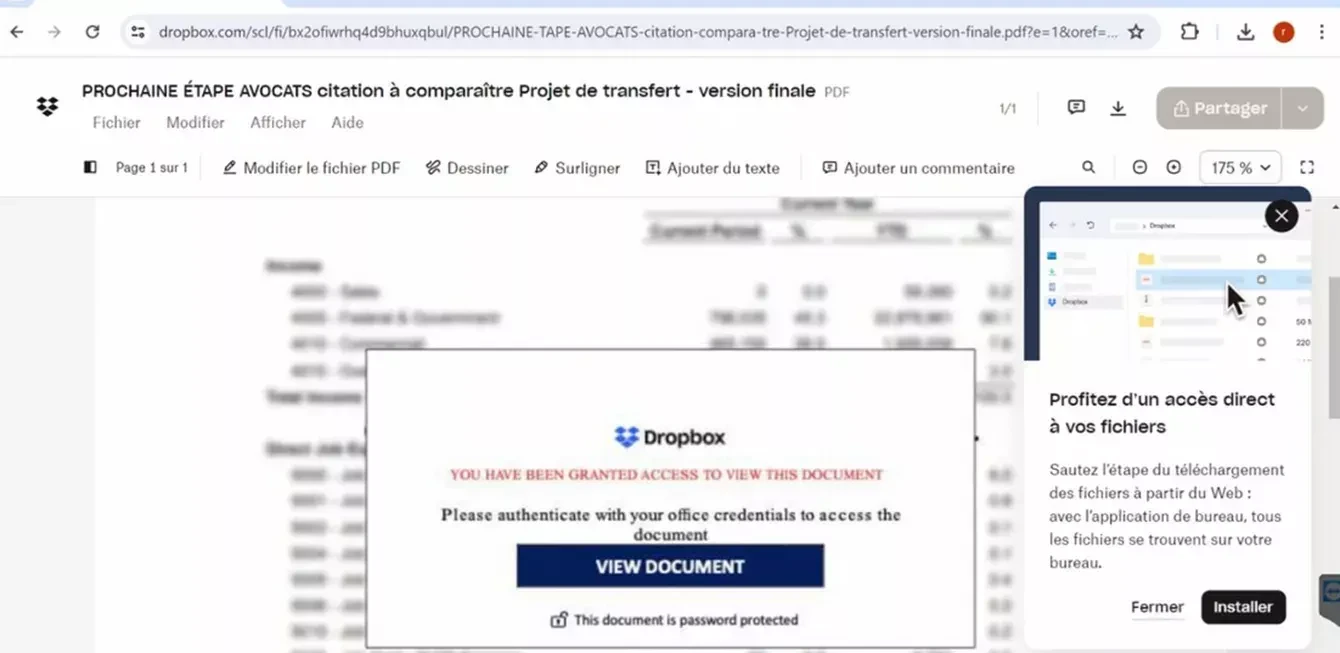

Lundi à 11h05, un collaborateur de notre client — en plein onboarding — reçoit un email de son correspondant habituel dans un cabinet d’avocats. L’email est authentique : l’expéditeur est un contact réel avec lequel il échange régulièrement. Le message contient un lien vers un document hébergé sur Dropbox.

Le problème ? La boîte mail du correspondant a été piratée. L’attaquant a utilisé ce compte compromis pour envoyer un lien vers un document Dropbox piégé, redirigeant vers une fausse page de connexion Microsoft conçue pour voler les identifiants.

Pourquoi les couches classiques n’ont pas suffi

C’est exactement le scénario cauchemar en cybersécurité : une attaque qui contourne les protections habituelles une par une.

- L’antispam n’a rien détecté : l’expéditeur est un contact légitime, avec un historique d’échanges réels. Aucun signal de spam.

- Le filtre DNS n’a pas bloqué le lien : l’URL pointait vers Dropbox.com — un domaine parfaitement légitime. Impossible à filtrer sans bloquer Dropbox pour tout le monde.

- L’utilisateur était en télétravail : pas de pare-feu d’entreprise pour ajouter une couche supplémentaire.

Le collaborateur clique, ouvre le document, et se retrouve face à une page de connexion Microsoft frauduleuse. Il saisit ses identifiants.

La dernière ligne de défense : Defender + SOC 24/7

C’est à ce moment que la dernière couche de protection entre en jeu.

Microsoft Defender for Endpoint détecte une injection de credentials sur le poste — un comportement anormal immédiatement remonté à notre SOC managé 24/7. En parallèle, les politiques d’accès conditionnel Azure et l’authentification multifactorielle (MFA) bloquent automatiquement les tentatives de connexion provenant de l’étranger.

Notre SOC, surveillant Microsoft Entra ID en continu, est alerté instantanément. Le compte est verrouillé, le poste analysé en profondeur via l’EDR : aucun malware détecté, aucun fichier compromis, aucun accès non autorisé au SI.

Mesures Prises

- Changement de mot de passe : le compte Microsoft a été immédiatement réinitialisé.

- Renforcement du filtrage DNS : activation d’un agent de filtrage DNS directement sur chaque endpoint, pour protéger aussi les collaborateurs en télétravail.

- Sensibilisation : mise en place de campagnes de phishing simulées pour tester et former les équipes face à ce type d’attaques sophistiquées.

La leçon : pourquoi la défense en profondeur est indispensable

Cette attaque illustre parfaitement le principe de la défense en profondeur. Aucune couche de sécurité n’est infaillible seule :

| Couche | Rôle | Dans ce cas |

|---|---|---|

| Antispam | Filtrer les emails malveillants | Contourné (expéditeur légitime) |

| Filtre DNS | Bloquer les sites dangereux | Contourné (Dropbox = site légitime) |

| Antivirus Managé | Détecter les menaces sur le poste | Détection de l’injection de credentials |

| SOC 24/7 | Surveiller, qualifier, répondre | Alerte immédiate, verrouillage du compte |

| MFA + Accès Conditionnel | Bloquer les connexions suspectes | Tentatives bloquées automatiquement |

C’est la combinaison de toutes ces couches qui a permis de stopper l’attaque. L’antivirus managé et le SOC ont joué le rôle de parachute quand les premières lignes de défense ont été contournées.

Conclusion

Cette attaque aurait pu donner un accès complet au système d’information de l’entreprise. Grâce à une stratégie de sécurité orchestrée — Defender for Endpoint, SOC managé 24/7, MFA et accès conditionnel — nous l’avons neutralisée en quelques minutes, sans aucune compromission.

Pour toute PME, c’est la preuve qu’un antivirus seul ne suffit plus. C’est l’ensemble du dispositif — détection, surveillance et réponse automatisée — qui fait la différence.